Глава 4 УПРАВЛЕНИЕ ИДЕНТИФИКАЦИЕЙ И ДОСТУПОМ

Введение в тему

Управление идентификацией и доступом (IAM) — это критически важный компонент кибербезопасности, который включает в себя управление доступом к системам и данным и его контроль. Оно гарантирует, что только уполномоченные лица имеют доступ к конфиденциальной информации и ресурсам, а также защищает от несанкционированного доступа, неправильного использования и нарушений. IAM включает в себя различные процессы и технологии, такие как управление паролями, двухфакторная аутентификация и управление доступом на основе ролей. Эти меры помогают предотвратить несанкционированный доступ к системам и данным, а также способствуют соблюдению различных отраслевых норм и стандартов. В целом IAM является ключевым компонентом комплексной стратегии кибербезопасности и необходимо для обеспечения конфиденциальности, целостности и доступности конфиденциальной информации.

Управление идентификацией и доступом контролирует, кто имеет доступ к каким ресурсам и на каком уровне. Это подразумевает управление идентификацией пользователей, например создание, обновление и удаление учетных записей пользователей и управление паролями, а также контроль доступа к системам, приложениям и данным.

IAM играет важнейшую роль в предотвращении несанкционированного доступа к конфиденциальной информации, снижении риска утечки данных и обеспечении соответствия нормативным требованиям. Без надлежащего IAM безопасность конечных точек организации может быть легко нарушена злоумышленником, который сможет получить доступ к учетной записи с привилегиями высокого уровня.

Кроме того, IAM может помочь в реагировании на инциденты, так как позволяет увидеть, кто и когда получил доступ к каким ресурсам. Основываясь на этих сведениях, команды безопасности могут быстро выявить и локализовать нарушение. Более того, внедряя контроль доступа на основе ролей, организация может гарантировать, что пользователи получают доступ только к тем ресурсам, которые необходимы им для выполнения рабочих функций, что уменьшает площадь атаки и сводит к минимуму потенциальное воздействие успешного взлома.

Управление идентификацией и доступом — это критически важный аспект безопасности конечных точек, который включает в себя управление идентификацией пользователей и доступом к системам и данным. Рассмотрим ключевые понятия и терминологию IAM.

• Идентификация — проверка уникальных характеристик, определяющих пользователя, таких как имя пользователя или идентификатор сотрудника.

• Аутентификация — процесс проверки личности пользователя, часто с помощью пароля или другого фактора аутентификации.

• Авторизация — определение того, разрешен ли пользователю доступ к определенным системам или данным на основе его личности и роли.

• Контроль доступа — процесс предоставления или отказа в доступе к определенным системам или данным на основе идентификации и роли пользователя.

• Управление доступом на основе ролей (RBAC) — метод контроля доступа, при котором пользователям назначаются роли, такие как «администратор» или «пользователь», и на их основе дается доступ к определенным системам или данным.

• Двухфакторная аутентификация (2FA) — метод аутентификации, требующий от пользователя предоставления двух форм идентификации, таких как пароль и отпечаток пальца или пароль и маркер безопасности.

• Единый вход (Single Sign-On, SSO) — метод контроля доступа, позволяющий пользователям получать доступ к нескольким системам с помощью единого набора учетных данных.

Рассмотрим пример того, как эти концепции можно применить на практике. В компании есть система, в которой хранится конфиденциальная информация о клиентах. Чтобы обеспечить ее безопасность, компания внедрила систему контроля доступа на основе ролей, в которой доступ к этим сведениям имеют только сотрудники с ролью «администратор». Для аутентификации этих пользователей компания требует от всех сотрудников задействовать имя пользователя и пароль, а также применять 2FA, например отпечаток пальца или маркер безопасности. После аутентификации система проверит роль пользователя и определит, имеет ли он право доступа к конфиденциальной информации. Если он не авторизован, ему будет отказано в доступе.

IAM играет важную роль в обеспечении безопасности конечных точек, поскольку помогает гарантировать, что только авторизованные пользователи получают доступ к важным системам и данным, а любой несанкционированный доступ быстро выявляется и ликвидируется. Внедряя надежные методы аутентификации и контроля доступа, организации могут снизить риск утечки данных и других инцидентов безопасности.

Рамки и стандарты управления идентификацией и доступом определяют рекомендации и лучшие практики для управления идентификацией пользователей и доступом к системам и данным. Вот некоторые примеры широко применяемых систем и стандартов IAM:

• ISO/IEC 27001:2013 — этот международный стандарт обеспечивает основу для управления конфиденциальной информацией и часто используется в сочетании с другими стандартами, такими как стандарт безопасности данных индустрии платежных карт (PCI DSS) и закон о переносимости и подотчетности медицинского страхования (HIPAA).

• NIST SP 800-53 — эта публикация Национального института стандартов и технологий представляет собой набор средств контроля безопасности и конфиденциальности для федеральных информационных систем и организаций.

• COBIT 5 — эта система, разработанная международной ассоциацией ISACA, представляет собой набор лучших практик для управления ИТ-процессами и часто используется в регулируемых отраслях.

• ITIL — эта система, разработанная правительством Великобритании, содержит передовые методы управления ИТ-услугами и широко используется в организациях любых размеров.

• SOC 2 — этот стандарт, разработанный Американским институтом сертифицированных общественных бухгалтеров (AICPA), содержит рекомендации по управлению средствами контроля, связанными с безопасностью, доступностью, целостностью обработки, конфиденциальностью и приватностью, и отчетности в данной сфере.

Рамки и стандарты IAM обеспечивают общий язык и набор лучших практик, которые организации могут использовать при внедрении политик и процедур IAM. Придерживаясь этих рамок и стандартов, организации могут гарантировать, что их системы IAM безопасны, эффективны и соответствуют нормативным требованиям и отраслевым стандартам.

Управление идентификацией и доступом — это критически важный компонент безопасности конечных точек, который включает управление идентификацией пользователей и доступом к системам и данным. Внедрение решений IAM может обеспечить организациям ряд преимуществ.

• Улучшенная безопасность. Внедряя решения IAM, организации могут лучше контролировать, кто имеет доступ к конфиденциальным данным и системам, и отслеживать любую подозрительную активность. Это поможет снизить риск утечки данных и других инцидентов, связанных с безопасностью.

• Соответствие требованиям. Многие регулирующие документы, такие как HIPAA и PCI DSS, требуют от организаций внедрения решений IAM как средства обеспечения защиты конфиденциальных данных.

• Повышение эффективности. Решения IAM могут автоматизировать процесс предоставления и отзыва доступа к системам и данным, что позволяет организациям экономить время и ресурсы.

• Улучшенное отслеживание и отчетность. Решения IAM могут предоставить организациям подробные журналы регистрации того, кто и когда получил доступ к данным, что может быть использовано для аудита и обеспечения соответствия нормативным требованиям.

Однако внедрение решений IAM может быть сопряжено и с определенными трудностями.

• Сложность. IAM-решения могут быть сложны для внедрения и управления, особенно в организациях с большим количеством пользователей и систем.

• Высокая стоимость. Внедрение решений IAM может оказаться дорогостоящим, особенно для организаций, которым необходимо приобретать и поддерживать аппаратное и программное обеспечение.

• Сопротивление изменениям. Некоторые пользователи могут сопротивляться внедрению решений IAM, особенно если они привыкли иметь неограниченный доступ к системам и данным.

• Сложная интеграция. Совместить решения IAM с существующими системами и инфраструктурой может оказаться сложной задачей, особенно если организация использует устаревшие системы.

Управление идентификацией и доступом играет важную роль в обеспечении безопасности конечных точек, контролируя, кто имеет доступ к конфиденциальным данным и системам, а также какие действия они могут выполнять. Рассмотрим реальные примеры применения IAM.

• Прием и увольнение сотрудников. Когда новый сотрудник приходит в организацию, с помощью систем IAM создается новая учетная запись пользователя, назначаются роли и разрешения и обеспечивается его доступ к системам и данным, необходимым для выполнения работы. Когда сотрудник покидает организацию, системы IAM применяются для отзыва доступа и удаления учетной записи пользователя, что предотвращает несанкционированный доступ.

• Многофакторная аутентификация. Системы IAM могут быть настроены на требование многофакторной аутентификации (MFA) для особо важных систем и данных. Это означает, что в дополнение к паролю пользователи должны пройти другую форму аутентификации, например биометрическую проверку или представить маркер безопасности.

• Контроль Доступа на основе ролей. IAM-системы могут быть настроены на контроль доступа на основе ролей. Это означает, что пользователям предоставляется доступ к системам и данным только в зависимости от их роли в организации. Например, пользователь с ролью «ИТ-администратор» может иметь доступ ко всем системам, а с ролью «торговый представитель» — лишь к некоторым.

• Соответствие требованиям и аудит. Системы IAM могут быть настроены на автоматическое создание отчетов о соответствии и журналов аудита, которые используются для демонстрации соответствия нормативным требованиям, таким как HIPAA, PCI DSS и GDPR.

• Единый вход. Системы IAM могут быть настроены так, чтобы пользователи могли входить в различные системы и приложения с помощью единого набора учетных данных, что способно повысить производительность и снизить риск нарушения безопасности, связанного с паролем.

• Облачная безопасность. Системы IAM можно использовать для защиты доступа к облачным системам и данным, таким как приложения «программное обеспечение как услуга» (SaaS) и платформы «инфраструктура как услуга» (IaaS), контролируя, кто имеет доступ и какие действия может выполнять.

Это лишь несколько примеров того, как IAM может применяться для защиты конечных точек. По мере дальнейшего развития и расширения использования технологий важность IAM в обеспечении безопасности конечных точек будет только расти.

Системы управления идентификацией и доступом предназначены для обеспечения безопасности доступа к системам и данным с помощью контроля и мониторинга идентификационных данных пользователей и устройств, а также управления этими процессами. Рассмотрим ключевые компоненты системы IAM.

• Аутентификация. Этот компонент отвечает за проверку личности пользователей и устройств. Он включает проверку имени пользователя и пароля, а также двухфакторную и биометрическую аутентификацию.

• Авторизация. Этот компонент отвечает за определение уровня доступа пользователя или устройства к системе или данным. Он включает такие методы, как управление доступом на основе ролей и на основе атрибутов.

• Управление идентификацией. Этот компонент отвечает за создание идентификационных данных пользователей, включая личную информацию, роли, разрешения и другие атрибуты, а также их обслуживание и управление ими.

• Управление доступом. Этот компонент отвечает за контроль и мониторинг доступа к системам и данным. Он включает такие методы, как единый вход (SSO) и создание федерации, которые позволяют пользователям получать доступ к нескольким системам с помощью единого набора учетных данных.

• Соответствие и аудит. Этот компонент отвечает за обеспечение соответствия нормативным и отраслевым стандартам, а также генерацию отчетов и предупреждений для целей аудита и обеспечения соответствия.

• Аналитика идентификационных данных и управление рисками. Этот компонент отвечает за выявление и снижение рисков безопасности путем анализа данных, связанных с идентификацией, и выявления закономерностей и аномалий, которые могут указывать на угрозу безопасности.

Управление идентификацией и доступом — важнейший компонент безопасности конечных точек. Внедрение передовых методов IAM может помочь организациям защитить конфиденциальные данные, снизить риск нарушения безопасности и обеспечить соответствие нормативным требованиям.

• Внедрите надежную систему аутентификации. Задействуйте многофакторную аутентификацию для защиты от несанкционированного доступа. Она может включать в себя комбинацию того, что знает пользователь (например, пароль), того, что у него есть (например, маркер безопасности), и того, чем он является (например, отпечаток пальца).

• Используйте контроль доступа на основе роли. Ограничьте доступ к системам и данным на основе должностных функций или роли человека. Это поможет обеспечить доступ пользователей только к той информации, которая необходима им для выполнения работы, и снизит риск несанкционированного доступа.

• Мониторинг активности пользователей. Внедрите систему мониторинга и регистрации активности пользователей, включая попытки входа в систему, доступ к данным и другие действия. Это поможет организациям быстро обнаруживать нарушения безопасности и реагировать на них.

• Внедрите политику паролей. Установите политику надежных паролей, требующую от пользователей сложных паролей, которые регулярно меняются. Кроме того, задействуйте менеджер паролей, чтобы убедиться, что пользователи не применяют пароли повторно в различных системах.

• Ограничьте привилегированный доступ. Ограничьте доступ к привилегированным учетным записям, таким как учетные записи администраторов, только теми, кому это необходимо. Кроме того, внедрите систему отслеживания и регистрации привилегированного доступа к этим учетным записям.

• Регулярно проверяйте и обновляйте доступ к системам и данным. Это гарантирует, что пользователи имеют доступ только к той информации, которая необходима им для выполнения работы. Кроме того, запретите доступ пользователям, которым он больше не нужен.

• Обучение сотрудников. Регулярно обучайте сотрудников лучшим практикам IAM, в том числе тому, как создавать надежные пароли, выявлять подозрительную активность, сообщать о ней и пользоваться системой IAM.

• Внедрите автоматизированное предоставление доступа. Автоматизируйте процесс предоставления и удаления доступа к системам и данным, чтобы это выполнялось быстро и точно.

• Постоянный мониторинг. Постоянно отслеживайте потенциальные уязвимости и попытки несанкционированного доступа, чтобы быстро обнаруживать любые инциденты безопасности и реагировать на них.

• Соответствие требованиям. Убедитесь, что система IAM соответствует нормативным требованиям и стандартам, таким как HIPAA, PCI DSS и GDPR.

Пароли и политика в отношении них

Пароли — это фундаментальный аспект управления идентификацией и доступом, поскольку они обеспечивают первую линию защиты от несанкционированного доступа к системам и данным. Политика паролей — это набор принятых в организации рекомендаций и правил, которые регулируют создание и использование паролей, а также управление ими. Она призвана обеспечить надежность, уникальность и частоту смены паролей, чтобы минимизировать риск несанкционированного доступа.

Некоторые ключевые понятия, связанные с паролями и политикой паролей:

• Сложность пароля — уровень сложности угадывания или взлома пароля.

Сложные пароли обычно довольно длинные и представляют собой комбинацию прописных и строчных букв, цифр и специальных символов.

• Длина пароля относится к количеству символов в пароле. Длинные пароли обычно считаются более надежными, чем короткие.

• История паролей относится к количеству предыдущих паролей, которые хранятся и не используются повторно.

• Срок действия пароля относится к количеству времени, по истечении которого пароль должен быть изменен.

• Многофакторная аутентификация — использование нескольких форм аутентификации, таких как пароль и отпечаток пальца, для повышения безопасности системы.

Пароли — основное средство аутентификации для большинства компьютерных систем и онлайн-платформ. Они применяются для проверки личности пользователя и предоставления ему доступа к конфиденциальной информации и ресурсам. Поэтому важно, чтобы пароли были надежными и их было сложно угадать или взломать.

Надежный пароль — сложный, уникальный и нелегко угадываемый. Обычно это означает, что он представляет собой комбинацию прописных и строчных букв, цифр и специальных символов, а его длина — не менее 8-12 символов.

Использование слабых или легко угадываемых паролей может привести к нарушению безопасности и несанкционированному доступу к конфиденциальной информации. Политика надежных паролей помогает предотвратить это, обеспечив соблюдение определенных правил создания паролей и управления ими, например частое обновление и запрет на применение легко угадываемых комбинаций, таких как password123.

Внедряя строгие политики паролей и обучая пользователей созданию надежных паролей, организации могут значительно снизить риск несанкционированного доступа к своим системам и данным.

Пароли — это наиболее распространенная форма аутентификации для подтверждения личности пользователя. Они применяются для защиты личной информации, финансовых операций и других конфиденциальных данных. Существует несколько типов паролей, каждый из которых имеет свои достоинства и недостатки.

• Простые пароли легко запомнить, но их так же легко угадать. Они состоят из одного слова, ряда цифр или простой фразы. Их легко взломать, поэтому их следует избегать.

• Сложные пароли труднее угадать и взломать. Они представляют собой комбинацию букв, цифр и специальных символов, поэтому более надежны, чем простые пароли.

• Пассфразы (парольные фразы) — это разновидность сложных паролей. Они представляют собой серию слов, а не набор символов. Их легко запомнить, однако труднее взломать, чем простые или сложные пароли.

• Пароли с двухфакторной аутентификацией — это более надежная форма пароля. В этом случае для доступа к учетной записи помимо пароля требуется дополнительная форма аутентификации, например отпечаток пальца или одноразовый код, отправленный на телефон.

• Биометрические пароли задействуют физические характеристики, такие как отпечатки пальцев, распознавание лица или голоса для аутентификации пользователя. Они распространяются все шире и считаются более надежными, чем традиционные пароли.

Пароли — это фундаментальный аспект управления идентификацией и доступом, и для защиты от несанкционированного доступа к системам и данным необходимо внедрять надежные и эффективные политики паролей. Один из ключевых факторов, определяющих надежность пароля, — его сложность. Использование комбинации прописных и строчных букв, цифр и специальных символов усложняет процесс угадывания или взлома пароля. Кроме того, его длина также играет роль в надежности, поскольку длинные пароли обычно более надежны, чем короткие.

Существуют различные типы паролей, которые можно использовать для управления идентификацией и доступом. Один из распространенных типов — это однофакторный пароль, основанный на одном элементе информации, таком как пароль или персональный идентификационный номер (PIN). Другой тип — многофакторный пароль, базирующийся на нескольких элементах информации, таких как пароль и отпечаток пальца либо маркер безопасности.

Существует несколько показателей надежности пароля, используемых для измерения его сложности и безопасности. Вот некоторые из них.

• Энтропия, которая показывает случайность пароля и его способность противостоять атакам методом перебора.

• Время взлома пароля, необходимое компьютеру для взлома пароля методом перебора.

• Специальная публикация NIST 800-63B, которая содержит рекомендации по управлению паролями и включает набор рекомендуемых минимальных значений энтропии для различных типов.

• The Common Password List — список часто используемых паролей, которые, как известно, легко взламываются и которых следует избегать.

Хотя показатели надежности пароля способны дать общее представление о его безопасности, они могут не учитывать другие факторы, такие как фишинговые атаки и тактики социальной инженерии, также применяющиеся для получения несанкционированного доступа. Поэтому важно внедрять политику надежных паролей и обучать пользователей лучшим методам их защиты.

К распространенным подводным камням в применении паролей относятся следующие.

• Использование легко угадываемых паролей. Простые слова, фразы или цифры, например password, 1234 или qwerty, легко могут угадать хакеры.

• Повторное использование паролей. Многие люди применяют один и тот же пароль для нескольких учетных записей. Если одна из них будет взломана, это может стать серьезным риском для безопасности.

• Использование слабых вариантов восстановления пароля. Многие системы предлагают варианты восстановления пароля, такие как секретные вопросы, которые могут легко угадать хакеры.

• Использование паролей по умолчанию. Многие системы поставляются с паролями по умолчанию, которые легко найти в интернете, и их следует изменить как можно скорее.

• Нерегулярное обновление паролей. Пароли следует менять регулярно, в идеале — каждые 90 дней, чтобы свести к минимуму риск нарушения безопасности.

• Стремление избежать двухфакторной аутентификации. Двухфакторная аутентификация обеспечивает дополнительный уровень безопасности, требуя второй формы проверки, например отпечатка пальца или текстового сообщения. Многие люди не хотят ее применять из-за дополнительных шагов и неудобств.

Важно ознакомить пользователей с этими распространенными подводными камнями и внедрить надежные политики паролей, чтобы минимизировать риск нарушения безопасности.

Разработка и применение политик паролей является важным аспектом управления идентификацией и доступом. Эти политики определяют требования к пользователям, согласно которым те должны устанавливать и поддерживать надежные пароли, что обеспечивает защиту от несанкционированного доступа к системам и данным.

При создании политики паролей важно учитывать типы разрешенных паролей, требования к их минимальной длине и сложности, а также любые ограничения на повторное использование. Например, политика паролей может требовать, чтобы они состояли минимум из восьми символов и представляли собой сочетание прописных и строчных букв, цифр и специальных символов.

Обеспечение соблюдения политики паролей предполагает регулярную проверку паролей пользователей на соответствие требованиям политики и принятие мер, если это не так. Такими мерами могут стать требование сменить пароль, отключение учетной записи или что-то иное, если это необходимо.

Помимо соблюдения политики паролей необходимо просвещать пользователей о важности надежных паролей и о том, как их создавать и поддерживать. Это может подразумевать рекомендации по созданию хорошо запоминающихся и надежных паролей, а также регулярные напоминания о необходимости менять пароли и не передавать их другим лицам.

Безопасность паролей имеет решающее значение для защиты конфиденциальной информации и поддержания целостности систем и сетей. Надежные пароли — это одна из самых простых и эффективных форм защиты. Вот лучшие методы обеспечения безопасности паролей.

1. Используйте длинные и сложные пароли. Они должны состоять минимум из 12 символов и представлять собой комбинацию прописных и строчных букв, цифр и специальных знаков.

2. Избегайте легко угадываемой информации. Пароли не должны содержать личную информацию, такую как имя, адрес или дата рождения. И это не должны быть слова, которые можно найти в словаре.

3. Используйте разные пароли для разных учетных записей. Избегайте применения одного и того же пароля для нескольких учетных записей. Если один пароль будет взломан, под ударом окажутся все ваши учетные записи.

4. Используйте менеджер паролей. Он может генерировать и хранить надежные уникальные пароли для всех ваших учетных записей.

5. Включите двухфакторную аутентификацию. Этот прием значительно повышает безопасность ваших учетных записей, требуя в дополнение к паролю вторую форму проверки, например отпечаток пальца или код, отправленный на телефон.

6. Регулярно обновляйте пароли. Следует менять пароль каждые 90 дней или тогда, когда есть подозрение, что он взломан.

7. Обучайте пользователей. Регулярно информируйте пользователей о важности безопасности паролей и передовых методах, которым они должны следовать.

8. Проводите мониторинг. Очень важен регулярный мониторинг системы на предмет любых подозрительных действий, он позволяет принять меры для предотвращения проблемы.

Управление паролями в гибридной среде — сложная задача, требующая баланса безопасности и удобства. Гибридная среда — это среда, в которой организация использует комбинацию локальных и облачных систем, что затрудняет внедрение единой согласованной политики паролей во всех системах.

Один из подходов к управлению паролями в гибридной среде заключается в реализации решения единой регистрации (SSO), которое интегрируется как с локальными, так и с облачными системами. Решения SSO позволяют пользователям входить в различные системы с единым набором учетных данных, что исключает необходимость запоминания нескольких паролей. Кроме того, решения SSO могут применять политики паролей и выполнять задачи управления ими, такие как оповещение об истечении срока действия и сброс пароля.

Другой подход заключается в использовании инструмента управления паролями, который позволяет хранить пароли и управлять ими в безопасном централизованном месте. Он может быть интегрирован с локальными и облачными системами, позволяя пользователям получать доступ к своим паролям с любого устройства. Кроме того, инструменты управления паролями могут автоматически генерировать надежные пароли, предлагать пользователям периодически менять их и предупреждать администраторов о возможных нарушениях безопасности.

Еще одна лучшая практика управления паролями в гибридной среде — применение многофакторной аутентификации, которая повышает уровень безопасности, требуя от пользователей предоставления двух или более форм аутентификации перед доступом к системе или данным.

Убедитесь, что ваша политика паролей соответствует любым отраслевым нормам и стандартам, которые применяются в организации. В целом управление паролями в гибридной среде требует сочетания технологических решений и политик для обеспечения безопасности паролей и удобного доступа пользователей к необходимым им системам и данным.

Многофакторная аутентификация (MFA) — это мера безопасности, которая требует применения нескольких методов аутентификации для подтверждения личности пользователя перед предоставлением ему доступа к системе или данным. MFA привносит дополнительный уровень безопасности, требуя от пользователя помимо пароля еще как минимум двух форм аутентификации. Наиболее распространенные формы аутентификации — это то, что пользователь знает (например, пароль), то, что у него есть (например, токен или смартфон), и то, чем он является (например, отпечаток пальца или распознавание лица).

При внедрении MFA важно учитывать опыт пользователей и убедиться, что дополнительные шаги не сильно их утруждают. Кроме того, важно оценить различные типы доступных методов MFA и определить, какие из них лучше всего соответствуют потребностям обеспечения безопасности и ресурсам организации.

Одна из популярных форм MFA — применение системы на основе маркеров, когда пользователь в текстовом сообщении или по электронной почте получает уникальный код, который необходимо ввести в дополнение к паролю. Другие формы MFA включают биометрическую аутентификацию, такую как распознавание отпечатков пальцев или лица, и аутентификацию на основе смарт-карт.

Также важно продумать, как MFA будет интегрирована с существующими системами и инфраструктурой, и иметь план управления системой MFA и ее обновления с течением времени.

Многофакторная аутентификация

Внедрение многофакторной аутентификации — важный аспект управления идентификацией и доступом. MFA — это контроль безопасности, который требует от пользователей предоставления двух или более форм идентификации для получения доступа к системе или данным. Это может быть что-то, что пользователь знает (например, пароль), что-то, что у него есть (например, телефон), или что-то, чем он является (например, отпечаток пальца).

Использование MFA добавляет еще один уровень безопасности к традиционной аутентификации на основе пароля, что значительно усложняет для злоумышленников получение несанкционированного доступа к системе. Требуя задействования нескольких форм идентификации, MFA значительно снижает риск того, что они успешно угадают или украдут пароль пользователя.

Существует ряд методов MFA, в том числе:

• на основе SMS. На телефон пользователя приходит текстовое сообщение с одноразовым кодом, который он вводит для завершения входа в систему;

• на основе программного обеспечения. Этот метод применяет мобильное приложение для генерации одноразового кода, который пользователь вводит для завершения входа в систему;

• аппаратный. Применяется физическое устройство, такое как маркер безопасности или смарт-карта, для генерации одноразового кода, который пользователь вводит для завершения входа в систему;

• биометрический. Для проверки личности пользователя задействуются его уникальные физические характеристики, например отпечатки пальцев, распознавание лица.

При внедрении MFA важно тщательно оценить имеющиеся варианты и выбрать наиболее подходящий для нужд вашей организации.

Можно привести следующие примеры инструментов и технологий управления паролями:

• LastPass — менеджер паролей, который помогает пользователям надежно хранить и упорядочивать свои пароли;

• Dashlane — еще один менеджер паролей, который включает такие функции, как генерация паролей, совместное их использование и многофакторная аутентификация;

• Okta Adaptive MFA — облачная служба, которая обеспечивает многофакторную аутентификацию для различных приложений и сервисов;

• RSA SecurID — система многофакторной аутентификации на основе аппаратных токенов, которая генерирует уникальный код для каждой попытки входа в систему;

• Microsoft Azure Multi-Factor Authentication — облачная служба, которая позволяет пользователям настраивать многофакторную аутентификацию для различных приложений и управлять ею.

Внедрение эффективных политик паролей — важный аспект управления идентификацией и доступом (IAM) и обеспечения безопасности конечных точек. Однако просто внедрить политику паролей недостаточно. Для того чтобы она была эффективной, ее следует четко донести до пользователей и усилить в ходе обучения и тренингов.

Один из ключевых компонентов обучения и тренинга в сфере политики паролей — разъяснение пользователям важности надежных паролей и рисков, связанных со слабыми паролями. Обучение должно включать информирование о распространенных подводных камнях паролей, таких как использование легко угадываемой информации и применение одного и того же пароля для нескольких учетных записей. Также пользователи должны узнать конкретные требования политики паролей организации, включая рекомендации по созданию надежных паролей, сроку действия пароля и частоте его смены, а также то, какими бывают последствия их несоблюдения.

Помимо обучения сотрудников организации должны предоставлять ресурсы и поддержку, чтобы помочь пользователям создавать надежные пароли и управлять ими. Сюда могут входить обеспечение инструментами и технологиями управления паролями, например менеджерами паролей, а также информирование о лучших практиках по созданию паролей и управлению ими.

Наконец, организации должны регулярно пересматривать и обновлять свои политики паролей, чтобы убедиться, что они соответствуют действующим отраслевым стандартам и передовой практике. Это подразумевает включение новых технологий, таких как многофакторная аутентификация, и корректировку политик в ответ на изменение угроз безопасности.

Мониторинг и аудит использования паролей — важнейшие компоненты эффективной системы управления идентификацией и доступом. Они помогают организациям убедиться в том, что пользователи соблюдают установленную политику паролей, а также быстро обнаружить и устранить любые потенциальные нарушения безопасности или неправильного применения паролей.

Один из распространенных методов мониторинга использования паролей — применение инструментов анализа журналов. С их помощью можно отслеживать и анализировать попытки входа в систему, а также выявлять подозрительные модели поведения, например несколько неудачных попыток входа в систему с одного и того же IP-адреса.

Другой подход заключается в задействовании программного обеспечения для управления паролями, которое включает встроенные возможности мониторинга и аудита. Эти инструменты могут отслеживать количество неудачных попыток входа в систему, дату и время успешных входов, а также продолжительность пользования паролем.

Кроме того, можно регулярно проводить аудит учетных записей пользователей, чтобы убедиться, что они соответствуют установленной политике паролей. Это подразумевает проверку на наличие просроченных, или неактивных, или не используемых в течение определенного времени учетных записей.

Реагирование на инцидент и восстановление после нарушения паролей включает в себя ряд шагов, которые организации должны предпринять, чтобы минимизировать ущерб, нанесенный нарушением, и восстановить нормальную работу. В первую очередь следует выявить и локализовать нарушение, определив масштаб и серьезность инцидента и приняв немедленные меры для предотвращения его распространения. Сюда могут входить отключение пострадавших систем от сети, отключение скомпрометированных учетных записей и другие меры.

После того как нарушение было локализовано, организации должны предпринять шаги по устранению причины инцидента. Это могут быть удаление вредоносных программ или другого ПО, исправление уязвимостей и иные действия, направленные на устранение последствий и предотвращение повторения инцидента.

После устранения причины инцидента организации должны сосредоточиться на возобновлении нормальной работы. Сюда может входить восстановление систем и данных из резервных копий, восстановление скомпрометированных систем и другие шаги.

Далее организации должны провести обзор и анализ ситуации после инцидента, чтобы определить, что пошло не так и как можно было предотвратить его. Это можно сделать с помощью анализа системных и сетевых журналов, опроса персонала и анализа процедур реагирования на инцидент.

Наконец, организации должны обновлять процедуры реагирования на инциденты и восстановления, чтобы обеспечить их эффективность и актуальность. Это подразумевает пересмотр планов реагирования на инциденты, обновление системы обучения реагированию на инциденты, а также внедрение новых технологий и инструментов для улучшения возможностей реагирования на инциденты.

Важно уведомить о произошедшем заинтересованные стороны и регулирующие органы и изучить стандарты соответствия, применимые к организации.

Соблюдение нормативных требований и нормативные аспекты политик паролей — важный аспект безопасности конечных точек и управления идентификацией и доступом. Организации должны придерживаться различных отраслевых стандартов и нормативных актов, которые диктуют требования к созданию и применению политик паролей.

Одним из наиболее широко признанных стандартов политики паролей является Специальная публикация Национального института стандартов и технологий (NIST) 800-63B. Этот документ содержит рекомендации по созданию надежных паролей и обеспечению соблюдения политики паролей, включая рекомендации по их минимальной длине, сложности и сроку действия.

Общий регламент по защите данных (GDPR) также содержит особые требования к политике паролей. Согласно этому документу, организации должны обеспечить защиту персональных данных с помощью соответствующих мер безопасности, в том числе использования надежных и уникальных паролей.

Стандарт безопасности данных индустрии платежных карт (PCI DSS) также содержит специальные требования к политике паролей. Организации, которые обрабатывают, хранят или передают информацию о кредитных картах, должны соответствовать этому стандарту, который включает требования к созданию и поддержанию надежных паролей, а также регулярному обновлению и тестированию систем безопасности.

Другие отраслевые нормы, такие как HIPAA и SOX, также содержат требования к политике паролей и общей безопасности конечных точек. Соблюдение этих норм обязательно для организаций, работающих в этих отраслях.

Организациям важно регулярно пересматривать и обновлять свои политики паролей, чтобы обеспечить их соответствие последним отраслевым стандартам и нормам. Сюда могут входить регулярный аудит безопасности, слежение за любыми обновлениями нормативных инструкций, а также обновление политик и процедур по мере необходимости.

Будущее безопасности паролей, скорее всего, окажется связано с отказом от традиционных паролей как единственного метода аутентификации. Учитывая растущее число утечек данных и легкость, с которой пароли могут быть скомпрометированы, многие эксперты считают, что традиционных паролей уже недостаточно для защиты конфиденциальной информации.

Одно из возможных решений — широкое внедрение многофакторной аутентификации, которая требует от пользователей нескольких форм подтверждения того, что они являются теми, за кого себя выдают. Это может быть пароль, отпечаток пальца или сканирование лица.

Еще одна область, которая, как ожидается, станет привлекать все больше внимания в будущем, — это методы аутентификации без пароля, такие как биометрия, единый вход и сеть нулевого доверия. Биометрическая аутентификация, например распознавание отпечатков пальцев или лица, может обеспечить дополнительный уровень безопасности, поскольку она уникальна для конкретного пользователя и не может быть легко воспроизведена или украдена. Единая регистрация позволяет пользователям получать доступ ко всем приложениям и сервисам с помощью одного набора учетных данных, что сокращает количество паролей, которые необходимо помнить пользователям. Сеть нулевого доверия — это подход к безопасности, который предполагает, что все пользователи, устройства и приложения потенциально скомпрометированы, и требует их проверки и авторизации перед предоставлением доступа.

Ожидается, что системы управления паролями на основе искусственного интеллекта в будущем тоже станут более популярными. В ходе анализа данных, связанных с паролями, эти системы используют алгоритмы машинного обучения, такие как попытки входа в систему и запросы на сброс пароля, для обнаружения потенциальных угроз безопасности и реагирования на них в режиме реального времени.

Двухфакторная аутентификация

Двухфакторная аутентификация, также известная как 2FA, — это дополнительный уровень безопасности, который требует от пользователей предоставления двух форм идентификации перед доступом к системе или приложению, в отличие от традиционной однофакторной аутентификации, при которой требуется только одна форма идентификации, например имя пользователя и пароль. Цель 2FA — усложнить неавторизованным пользователям получение доступа к системе или приложению, поскольку им необходимо знать пароль пользователя и иметь доступ ко второй форме идентификации, например отпечатку пальца, маркеру безопасности или одноразовому коду, отправленному на мобильное устройство.

Двухфакторная аутентификация

2FA становится все более популярным способом защиты от утечки данных, взлома и других киберугроз. Она особенно полезна для организаций, работающих с конфиденциальными или секретными данными, таких как финансовые учреждения, медицинские организации и государственные учреждения. Кроме того, с развитием мобильных устройств и интернета вещей все больше организаций обращаются к 2FA для обеспечения безопасности доступа к своим сетям и приложениям с различных устройств и мест.

В целом, 2FA является важнейшим компонентом современной системы безопасности конечных точек и становится стандартным требованием многих нормативных актов.

Двухфакторная аутентификация (2FA) — это метод подтверждения личности пользователя, требующий от него предъявления двух доказательств, или факторов. Последние могут представлять собой то, что пользователь знает, то, что у него есть, и то, кем он является. Вот некоторые распространенные типы двухфакторной аутентификации.

• Аутентификация на основе знаний (knowledge-based authentication, KBA). Этот тип 2FA требует от пользователя предъявления чего-то известного ему, например пароля или персонального идентификационного номера (PIN).

• Аутентификация на основе токенов. Этот тип 2FA требует от пользователя предъявить что-то, что у него есть, например маркер безопасности или смарт-карту.

• Аутентификация на основе биометрических данных. Этот тип 2FA требует от пользователя предъявить то, чем он является, например отпечаток пальца или распознавание лица.

• Аутентификация на основе SMS. Этот тип 2FA предполагает отправку на мобильный телефон пользователя SMS с одноразовым кодом, который он затем вводит для подтверждения своей личности.

• Аутентификация на основе электронной почты. Этот тип 2FA предполагает отправку на электронную почту пользователя одноразового кода, который он затем вводит для подтверждения своей личности.

• Аутентификация на основе push. Этот тип 2FA предполагает отправку через приложение на смартфон или мобильное устройство пользователя уведомления, которое тот затем подтверждает, чтобы было понятно: он — именно тот, за кого себя выдает.

Двухфакторная аутентификация (2FA) — это дополнительный уровень безопасности, который добавляется к традиционному процессу аутентификации на основе пароля. Требуя второй формы аутентификации, 2FA помогает обеспечить доступ к важным системам и данным только авторизованным пользователям.

Одним из основных преимуществ 2FA является то, что она значительно снижает риск несанкционированного доступа к системам и данным. Это связано с тем, что даже если злоумышленник узнает пароль пользователя, без второй формы аутентификации он все равно не сможет получить доступ к системе.

2FA также помогает обеспечить доступ к важным системам и данным только авторизованным пользователям. Это связано с тем, что злоумышленникам гораздо сложнее выдавать себя за законных пользователей.

Внедрение двухфакторной аутентификации — важнейший шаг в повышении безопасности конечных точек. Этот процесс включает в себя интеграцию второго уровня безопасности помимо традиционных имени пользователя и пароля. Дополнительный фактор безопасности предназначен для подтверждения того, что лицо, пытающееся получить доступ к системе или данным, является тем, за кого себя выдает.

Для внедрения двухфакторной аутентификации организации могут выбрать один из множества вариантов, включая:

• то, что вы знаете. Это может быть пароль, PIN-код или ответ на контрольный вопрос;

• то, что у вас есть. Это может быть токен безопасности, смарт-карта или одноразовый пароль, отправленный на мобильный телефон;

• то, чем вы являетесь. Это может быть отпечаток пальца, лицо или распознавание голоса.

Важно отметить, что наиболее безопасная форма двухфакторной аутентификации использует два типа факторов, такие как пароль и сканирование отпечатков пальцев.

Следующим шагом после того, как организация выбрала форму двухфакторной аутентификации, будет интеграция последней в существующие системы и процессы. Это может быть изменение процедур входа в систему, обновление программного и аппаратного обеспечения, а также обучение сотрудников.

Двухфакторная аутентификация — это мощный инструмент для защиты доступа к системам и данным, но, для того чтобы он был эффективным, его необходимо правильно внедрить. Вот несколько лучших практик, которых стоит придерживаться при внедрении 2FA.

• Используйте различные методы аутентификации. 2FA может быть реализована с помощью SMS, электронной почты, телефонного звонка или push-уведомления на базе приложения. Рассмотрите возможность применения нескольких методов, чтобы обеспечить максимальную гибкость для пользователей.

• Используйте специальное приложение 2FA. Существует множество приложений 2FA, которые можно применять для генерации одноразовых паролей. Эти приложения обычно более безопасны, чем 2FA на основе SMS, и могут применяться, даже если номер телефона пользователя скомпрометирован.

• Требуйте 2FA для всех привилегированных учетных записей. Все привилегированные учетные записи, такие как учетные записи администратора, обязаны использовать 2FA. Это поможет обеспечить доступ к конфиденциальным системам и данным только уполномоченным лицам.

• Обучайте пользователей. Пользователи должны понимать, как настроить и применять 2FA. Проводите обучение и тренинги по использованию 2FA и обеспечению безопасности методов аутентификации.

• Используйте подход, основанный на оценке риска. Не все системы и данные требуют одинакового уровня безопасности. При внедрении 2FA применяйте подход, основанный на оценке рисков. Например, вы можете не требовать 2FA для всего внешнего доступа к вашей сети, но требовать его для определенных систем и данных внутри компании.

• Задействуйте мониторинг и аудит. Регулярно проводите мониторинг и аудит внедрения 2FA для обеспечения правильной работы и выявления любых потенциальных уязвимостей.

• Следите за обновлениями. Технология двухфакторной аутентификации постоянно развивается. Следите за последними методами и технологиями 2FA, чтобы обеспечить безопасность ее внедрения.

• Рассмотрите возможность использования аппаратных токенов. Аппаратные токены — это более безопасная форма двухфакторной аутентификации, поскольку они не подвержены тем типам атак, какие можно применить к программным методам.

• Используйте 2FA для удаленного доступа. Внедрите 2FA для удаленного доступа к данным и ресурсам компании для защиты от несанкционированного доступа.

• Не полагайтесь на один метод. Полагаясь на один метод 2FA, вы можете сделать свою систему уязвимой. Всегда лучше использовать несколько методов для обеспечения максимальной безопасности.

В современной бизнес-среде многие организации используют сочетание локальных и облачных систем и приложений. Поэтому для ИТ-команд важно иметь возможность управлять двухфакторной аутентификацией таким образом, чтобы она была последовательной и безопасной во всех средах.

Один из подходов заключается в задействовании облачного решения 2FA, которое может быть интегрировано с локальными системами с помощью API или других методов. Это позволяет ИТ-командам централизованно управлять 2FA, одновременно предоставляя пользователям возможность доступа к ресурсам из любого места.

Другой подход заключается в применении гибридного решения 2FA, которое сочетает в себе локальные и облачные компоненты. Это может быть полезно для организаций, которые должны выполнять строгие требования к соответствию или нормативные требования.

Независимо от подхода важно убедиться, что решение 2FA способно удовлетворить конкретные потребности организации и масштабируется с учетом будущего роста. Также важно правильно настроить 2FA для всех систем и приложений и обучить пользователей тому, как применять ее, чтобы они понимали ее важность и принципы правильного использования. Кроме того, ИТ-команды должны регулярно проводить мониторинг и аудит применения 2FA для выявления любых аномалий или потенциальных нарушений безопасности, а также иметь процедуры реагирования на инциденты и восстановления для быстрого решения любых проблем.

Инструменты и технологии двухфакторной аутентификации предназначены для обеспечения дополнительного уровня безопасности помимо того, который дают традиционные методы входа с помощью имени пользователя и пароля. Эти инструменты и технологии помогают обеспечить доступ к важным системам и данным только авторизованным пользователям.

Вот некоторые примеры инструментов и технологий 2FA.

• Аппаратные токены. Это физические устройства, такие как брелоки, которые генерируют одноразовый пароль, используемый вместе с традиционным паролем для входа в систему.

• Программные токены. Это мобильные приложения, генерирующие одноразовый пароль для применения совместно с традиционными паролями.

• Аутентификация на основе SMS. В этом методе на мобильный телефон пользователя приходит текстовое сообщение с кодом, который применяется в сочетании с традиционным паролем для входа в систему.

• Биометрическая аутентификация. Этот метод задействует отпечатки пальцев, распознавание лица или другие биометрические данные для подтверждения личности пользователя.

• Аутентификация на основе push. В этом методе задействуется мобильное устройство для получения уведомления, которое должно быть подтверждено до завершения входа в систему.

Для различных сред и случаев могут потребоваться различные инструменты и технологии 2FA. Важно оценить потребности вашей организации и выбрать решение, которое наилучшим образом им соответствует.

В том, чтобы все пользователи понимали важность двухфакторной аутентификации и знали, как правильно ее применять, решающее значение имеют обучение и тренинги. Они могут предусматривать предоставление информации о различных типах двухфакторной аутентификации, а также о том, как их настраивать и применять. Кроме того, важно обучить пользователей тому, как распознавать потенциальные угрозы безопасности, например попытки фишинга, реагировать на них и сообщать о любой подозрительной активности.

Передовые методы обучения и тренингов включают:

• предоставление четкой и краткой информации о различных типах двухфакторной аутентификации, в том числе примеры каждого из них;

• предложение интерактивных учебных занятий, таких как вебинары или практические семинары;

• создание руководств пользователя и учебников, легкодоступных и простых для понимания;

• обеспечение постоянного обучения и тренингов, для того чтобы пользователи были в курсе новейших практик и технологий безопасности;

• предложение дополнительных ресурсов, таких как FAQ или руководства по устранению неполадок, пользователям, нуждающимся в дополнительной поддержке.

Мониторинг и аудит применения двухфакторной аутентификации подразумевает отслеживание использования и эффективности системы двухфакторной аутентификации. Это предусматривает мониторинг попыток входа в систему и выявление любых потенциальных попыток мошенничества или несанкционированного доступа. Аудит может включать просмотр журналов и записей событий аутентификации для обеспечения соответствия политикам безопасности и выявления любых возможных недостатков или уязвимостей в системе.

Ключевые соображения для мониторинга и аудита использования двухфакторной аутентификации:

• отслеживание количества успешных и неудачных попыток аутентификации;

• выявление моделей подозрительного или аномального поведения;

• проверку журналов доступа на наличие признаков несанкционированного доступа;

• обеспечение того, чтобы все события аутентификации регистрировались и сохранялись в течение довольно продолжительного времени;

• регулярный просмотр журналов аудита на предмет соответствия политикам безопасности и выявления любых потенциальных уязвимостей;

• создание предупреждений и уведомлений о подозрительной активности или потенциальных нарушениях.

Инструменты и технологии, которые могут помочь в мониторинге и аудите использования двухфакторной аутентификации, включают системы управления информацией о безопасности и событиями, платформы управления идентификацией и доступом и специализированное программное обеспечение для мониторинга двухфакторной аутентификации. Они могут обеспечить видимость событий аутентификации в режиме реального времени, предупредить о подозрительной активности и представить подробные отчеты об использовании и эффективности аутентификации.

Реагирование на инциденты и восстановление после нарушений, связанных с двухфакторной аутентификацией, — важные аспекты обеспечения безопасности систем и данных организации. В случае нарушения 2FA необходимо предпринять следующие шаги для минимизации последствий и восстановления после инцидента.

1. Сдерживание. Первым шагом реагирования на инцидент является локализация нарушения и тем самым предотвращение дальнейшего ущерба. Это может предусматривать отключение скомпрометированной системы 2FA, закрытие доступа к затронутым системам или отключение от сети.

2. Идентификация. Следующий шаг — выявление причины нарушения и определение масштабов ущерба. Сюда могут входить просмотр системных и сетевых журналов, проведение криминалистической экспертизы и опрос пострадавших пользователей.

3. Ликвидация. После выявления причины нарушения необходимо предпринять шаги по устранению угрозы и восстановлению систем до безопасного состояния. Это может предусматривать исправление уязвимостей, обновление программного обеспечения и переустановку систем.

4. Восстановление. После устранения угрозы организация должна сосредоточиться на восстановлении после инцидента. Могут потребоваться восстановление данных из резервных копий, перенастройка систем и тестирование, чтобы убедиться, что все системы функционируют правильно.

5. Извлечение уроков. Важно выполнить обзор и анализ ситуации после инцидента, чтобы выявить все области, в которых требуется улучшить процедуры реагирования на инцидент и восстановления. Это поможет организации лучше подготовиться к будущим инцидентам и снизить риск возможных нарушений.

6. Уведомление заинтересованных сторон и регулирующих органов. В зависимости от характера инцидента может потребоваться уведомить о нем заинтересованные стороны, например клиентов или заказчиков, а также регулирующие органы. Это важно, чтобы сохранить прозрачность отношений с ними и не утратить их доверия.

Двухфакторная аутентификация — это мера безопасности, которая требует от пользователей двух форм аутентификации для доступа к системе или приложению. Первой формой аутентификации обычно является пароль, а второй — то, что есть у пользователя, например маркер безопасности или биометрическая информация.

Внедрение 2FA может обеспечить множество преимуществ для организации, включая повышение безопасности конфиденциальных данных и систем, снижение риска несанкционированного доступа и повышение соответствия нормативным требованиям. Однако важно учитывать проблемы и лучшие практики управления 2FA в гибридной среде и выбирать соответствующие инструменты и технологии для удовлетворения потребностей организации.

Когда речь идет о соответствии и нормативных требованиях, важно понимать, что многие отраслевые стандарты и нормы, такие как HIPAA, PCI DSS и NIST SP 800-63-3, рекомендуют или требуют использования 2FA для определенных типов доступа и данных. Также организации должны учитывать требования, существующие в отрасли, к которой они относятся, и любые законы или нормативные акты, применимые к их деятельности.

Развитие двухфакторной аутентификации, вероятно, будет связано с переходом к более беспроблемным и удобным для пользователя методам аутентификации, таким как биометрические методы и поведенческая биометрия. Кроме того, растущая распространенность устройств интернета вещей в повседневной жизни, вероятно, приведет к разработке новых методов двухфакторной аутентификации, специально предназначенных для использования с этими устройствами.

Одно из потенциальных направлений развития в области двухфакторной аутентификации — применение биометрических данных: распознавание отпечатков пальцев, лица и сканирование радужной оболочки глаза. Эти методы обеспечивают более высокий уровень безопасности, чем традиционные, такие как жетоны и одноразовые пароли, поскольку эти параметры уникальны для конкретного человека и не могут быть легко украдены или воспроизведены.

Другой потенциальной разработкой является задействование поведенческой биометрии, которая оценивает поведение пользователя для подтверждения его личности. Это может предусматривать отслеживание нажатий клавиш, движений мыши и других аспектов взаимодействия пользователя с устройством.

С развитием интернета вещей все большее значение приобретает потребность в надежных и масштабируемых методах двухфакторной аутентификации, которые работают на различных устройствах и платформах. Это, вероятно, приведет к разработке новых методов двухфакторной аутентификации, специально предназначенных для использования с устройствами IoT.

Еще одна тенденция в области двухфакторной аутентификации — применение push-уведомлений: пользователи получают на свое устройство уведомление, которое должны подтвердить перед входом в систему. Это считается более безопасной и удобной альтернативой двухфакторной аутентификации на основе SMS.

Одним словом, развитие двухфакторной аутентификации, скорее всего, будет связано с разработкой новых методов аутентификации, более безопасных, удобных для пользователя и масштабируемых для применения на различных устройствах и платформах.

Управление доступом на основе ролей

Управление доступом на основе ролей (RBAC) — это метод управления доступом к ресурсам или системам на основе ролей пользователей в организации. Это популярный способ реализации контроля доступа в больших и сложных системах, поскольку он позволяет применять более детальный и гибкий подход к управлению доступом.

RBAC основано на принципе, согласно которому пользователи имеют в организации различные роли, каждая из которых должна иметь определенный набор привилегий и прав доступа. Например, руководитель будет иметь одни права доступа, а сотрудник низшего уровня — совсем другие. Такой подход позволяет обеспечить более эффективный и действенный контроль доступа, поскольку уменьшает необходимость управления по отдельности учетными записями и правами доступа пользователей.

Обычно RBAC реализуется с помощью ролей, разрешений и политик. Роли — это определенные группы пользователей, которые имеют схожие потребности в доступе. Разрешения — это конкретные права доступа, которые назначаются каждой роли, например возможность просматривать или изменять определенные данные или системы. Политики — это правила и процедуры, которые определяют, как контроль доступа применяется в организации.

Управление доступом на основе ролей — это метод контроля доступа к ресурсам на основе ролей пользователей в организации. В этой системе пользователям назначаются определенные роли, и каждая из них ассоциируется с набором разрешений, которые диктуют, какие действия им разрешено выполнять с ресурсами.

Понимание ролей и разрешений имеет решающее значение для эффективного внедрения RBAC. Роли — это способ группировки пользователей на основе их должностных функций или обязанностей в организации. Так, в ней могут существовать такие роли, как «администратор», «менеджер», «сотрудник» и «гость». Каждая из них имеет свой набор разрешений, например возможность создавать новых пользователей, получать доступ к конфиденциальным данным или вносить изменения в систему.

Разрешения — это конкретные действия, которые пользователь может выполнять с ресурсами, например чтение, запись, выполнение и удаление файлов, а также доступ к определенным частям сети или конкретным приложениям. В системе RBAC разрешения обычно связаны с ролями, а не с отдельными пользователями, так что группа пользователей с единой ролью будет иметь одинаковый доступ к ресурсам.

Совместно роли и разрешения составляют основу RBAC, обеспечивая гибкий и детализированный способ контроля доступа к ресурсам. Для эффективного внедрения RBAC в организации необходимо понимать, как работают роли и разрешения и как их назначать.

Управление доступом на основе ролей — это метод регулирования доступа к компьютерным или сетевым ресурсам на основе ролей отдельных пользователей в организации. RBAC — ключевой компонент управления идентификацией и доступом, используется для обеспечения того, чтобы только уполномоченные лица имели доступ к конфиденциальной информации и ресурсам.

Внедрение RBAC предусматривает следующие шаги.

1. Определение ролей. Определите различные роли, существующие в организации, такие как «администратор», «пользователь» и «гость». Каждая из них должна иметь определенный набор обязанностей и разрешений.

2. Назначение разрешений. Определите ресурсы и действия, к которым каждая роль имеет доступ и которые она может выполнять. Сюда входит доступ к определенным файлам, сетевым ресурсам и приложениям, а также возможность выполнять определенные действия, такие как создание, изменение и удаление файлов.

3. Назначение ролей пользователям. Назначьте отдельным пользователям роли в зависимости от должностных обязанностей и доступа, который необходим для их выполнения.

4. Обеспечение контроля доступа. Внедрите технические средства контроля, такие как списки контроля доступа и групповые политики, для обеспечения соблюдения разрешений и контроля доступа, которые были определены для каждой роли.

5. Мониторинг и аудит доступа. Регулярно проводите мониторинг и аудит доступа пользователей, чтобы убедиться, что контроль доступа соблюдается, а пользователи получают доступ к ресурсам и выполняют только те действия, на которые они уполномочены.

6. Обзор и обновление. Регулярно просматривайте и обновляйте роли, разрешения и средства контроля доступа, чтобы убедиться, что они остаются эффективными и соответствуют потребностям организации.

При внедрении управления доступом на основе ролей в гибридной среде важно учитывать различные типы используемых систем и платформ. Под гибридной средой понимается сочетание локальных и облачных систем, например локальных серверов, облачных приложений и инфраструктуры, а также мобильных устройств.

Один из ключевых моментов при внедрении RBAC в гибридной среде — обеспечение одинакового уровня безопасности и контроля доступа для всех систем независимо от их местоположения. Это подразумевает внедрение согласованных ролей и разрешений во всех системах, а также обеспечение средствами контроля для предотвращения несанкционированного доступа или нарушений.

Еще один важный момент — обеспечение интеграции системы RBAC с существующими системами аутентификации и авторизации. Сюда может входить интеграция с существующими решениями по управлению идентификацией и доступом, такими как системы однократной регистрации и многофакторной аутентификации, для обеспечения беспрепятственного доступа пользователей к системам в гибридной среде.

Важно учитывать также масштабируемость системы RBAC в гибридной среде. По мере добавления новых систем и платформ среда должна оставаться способной справиться с дополнительной нагрузкой и поддерживать неизменным уровень безопасности и контроль доступа.

Наконец, следует иметь четкое представление о владении системами и платформами в гибридной среде и управлении ими. Это включает в себя четкое определение ролей и обязанностей в сфере управления системой RBAC, а также регулярные проверки системы, чтобы убедиться, что она отвечает потребностям организации.

Инструменты и технологии управления доступом на основе ролей — это программные решения, которые помогают организациям внедрять контроль доступа на основе ролей и разрешений и управлять им. Эти инструменты обычно имеют такие функции, как управление пользователями и ролями, выполнение рабочих процессов запроса и утверждения доступа, а также реализация отчетности и аудита. Вот примеры популярных инструментов и технологий RBAC.

• Microsoft Active Directory — служба каталогов для сетей на базе Windows, которая позволяет администраторам управлять доступом пользователей и групп к ресурсам.

• Oracle Identity Manager — комплексное решение для управления идентификацией, которое позволяет организациям обеспечивать пользователям доступ к приложениям и ресурсам.

• CA Identity Manager — облачное решение для управления идентификацией, которое автоматизирует предоставление пользователям доступа к системам и приложениям и управление им.

• SailPoint IdentityIQ — решение для управления идентификацией, которое позволяет организациям обеспечивать пользователям доступ к ресурсам и приложениям, автоматизировать рабочие процессы запроса и утверждения доступа, а также обеспечивать соответствие нормативным требованиям.

• IBM Security Identity Manager — комплексное решение для управления идентификацией и доступом, которое помогает организациям обеспечивать пользователям доступ к ресурсам, автоматизировать рабочие процессы запроса и утверждения доступа, а также обеспечивать соответствие нормативным требованиям.

• ForgeRock Identity Platform — полнофункциональная платформа управления идентификацией и доступом, которая позволяет организациям управлять цифровыми идентификационными данными, аутентификацией и контролем доступа к устройствам, местоположению и сервисам.

Эти инструменты и технологии можно применять в гибридной среде, где сосуществуют локальные и облачные ресурсы. Они могут быть интегрированы с инфраструктурой управления идентификацией и доступом и использованы для управления доступом к ресурсам на различных платформах, таких как Windows, Linux и macOS.

Управление доступом на основе ролей — это метод контроля доступа к ресурсам на основе ролей и обязанностей отдельных пользователей в организации. Обучение и тренинги по RBAC необходимы для того, чтобы все сотрудники понимали, каковы их роли и предоставляемый им доступ и в чем важность надлежащего управления доступом.

Один из важнейших результатов обучения и тренинга по RBAC — понимание ролей и разрешений. Пользователи должны быть осведомлены о конкретных ролях и разрешениях, которые им назначены, а также о том, как получить доступ к ресурсам и применять их. Это подразумевает, что они понимают, как запрашивать доступ к дополнительным ресурсам и сообщать о любых вопросах, связанных с доступом, или проблемах.

Еще одной важной целью обучения и тренинга по RBAC является понимание того, как правильно использовать ресурсы. Пользователи должны быть ознакомлены с политиками и процедурами, регулирующими применение ресурсов, включая политику приемлемого использования и политику защиты данных. Их следует обучить тому, как обращаться с конфиденциальными данными и как сообщать о любых инцидентах или нарушениях безопасности.

Кроме того, обучение и тренинги по RBAC должны охватывать лучшие практики управления доступом, включая управление паролями и двухфакторную аутентификацию. Пользователи должны быть осведомлены о важности надежных паролей и необходимости их защиты. Их также следует обучить использованию двухфакторной аутентификации и тому, как ее применять для защиты доступа к ресурсам.

Мониторинг и аудит использования контроля доступа на основе ролей — важный аспект обеспечения безопасности и соответствия требованиям систем и данных организации. Этот процесс включает в себя регулярный обзор и анализ контроля доступа и разрешений, назначенных пользователям и группам, а также действий, которые они выполняют в системе. Сюда может входить отслеживание того, кто, когда и откуда получает доступ к конфиденциальной информации.

Один из ключевых инструментов мониторинга и аудита применения RBAC — системный журнал или журнал аудита. В них записываются все действия, выполняемые в системе, включая изменения элементов управления доступом и разрешений, а также попытки получить доступ к ресурсам, для которых существуют ограничения. Эти журналы можно анализировать для обнаружения любых подозрительных или несанкционированных действий и использовать для выявления потенциальных нарушений безопасности или несоответствия нормативным требованиям.

Еще один важный аспект мониторинга и аудита использования RBAC — регулярный анализ контроля доступа и разрешений. Сюда может входить проверка того, что пользователи и группы имеют нужный уровень доступа к ресурсам, необходимым им для выполнения своих рабочих функций, и не могут получить доступ к ресурсам, к которым не должны иметь доступа. Этот процесс может помочь выявить и удалить любые устаревшие или ненужные элементы управления доступом и разрешения, снижая риск нарушения безопасности или несоответствия нормативным требованиям.

В дополнение к этим средствам мониторинга и аудита организации могут внедрять автоматизированные системы для обнаружения потенциальных нарушений безопасности или нормативных требований и реагирования на них. Эти системы могут включать системы обнаружения и предотвращения вторжений, а также системы управления информацией и событиями безопасности (SIEM). Данные инструменты могут помочь организациям быстро выявлять потенциальные угрозы и реагировать на них, снижая риск нарушения безопасности или несоответствия нормативным требованиям.

Когда речь идет о реагировании на инциденты и восстановлении после нарушений, связанных с контролем доступа на основе ролей, важно иметь план, позволяющий быстро выявить и локализовать проблему. Он может предусматривать такие шаги, как отмена или изменение разрешений доступа, отключение учетных записей или внедрение дополнительных мер безопасности для предотвращения несанкционированного доступа в дальнейшем. Очень важно провести тщательное расследование, чтобы определить причину нарушения, будь то техническая уязвимость или человеческая ошибка, например фишинговая атака. Следует также обеспечить соблюдение всех нормативных требований и составить необходимую отчетность. В зависимости от серьезности инцидента может потребоваться оповестить о нем пострадавшие стороны и общественность. Кроме того, важно предпринять шаги по предотвращению подобных нарушений в будущем, например путем регулярного аудита безопасности и анализа контроля доступа.

Управление доступом на основе ролей — это метод ограничения доступа к ресурсам на основе ролей и разрешений пользователей в организации. Поэтому организациям при внедрении RBAC важно учитывать нормативно-правовые требования.

Важны здесь положения о конфиденциальности и безопасности данных, такие как Общий регламент по защите данных и Закон о переносимости и подотчетности медицинского страхования. Эти нормы содержат строгие требования к контролю доступа к конфиденциальной информации, и организации должны убедиться, что их реализация RBAC соответствует данным требованиям.

Еще одним аспектом являются отраслевые нормы, например в финансовой сфере и здравоохранении. Эти отрасли имеют собственный набор нормативных актов, которые диктуют, как должен контролироваться доступ к конфиденциальной информации, и организации, относящиеся к этим отраслям, должны убедиться, что их реализация RBAC соответствует данным нормам.

Организациям важно учитывать и соответствие международным стандартам, таким как ISO 27001 и SOC 2, которые содержат руководящие правила по управлению и обеспечению информационной безопасности. Организации должны убедиться, что их реализация RBAC соответствует требованиям этих стандартов.

Управление доступом на основе ролей — это модель безопасности, которая позволяет администраторам определять роли и назначать разрешения пользователям на основе их должностных функций или положения в организации. В будущем мы можем ожидать усиления внимания к RBAC, поскольку организации продолжают бороться со сложностями управления доступом к конфиденциальным данным в гибридной среде.

Одна из основных ожидаемых тенденций — это более широкое использование машинного обучения и искусственного интеллекта для автоматизации процесса назначения ролей и разрешений. Это поможет снизить административное бремя, связанное с управлением RBAC, и позволит организациям более эффективно масштабировать контроль доступа. Кроме того, растущая распространенность облачных сервисов и удаленной работы приведет к необходимости применения более гибких и динамичных решений RBAC. Организациям необходимо будет иметь возможность управлять доступом к ресурсам через множество облачных провайдеров и устройств, а также гарантировать, что доступ предоставляется только авторизованным пользователям.

Еще одна тенденция, которая, вероятно, определит будущее RBAC, — это растущая потребность в более раздробленном управлении доступом. С развитием интернета вещей и увеличением объема данных, генерируемых устройствами, организациям потребуется возможность контролировать доступ к данным на максимально детализированном уровне. Это потребует использования передовых методов контроля доступа, таких как контроль доступа на основе атрибутов и контроль доступа с учетом контекста.

Единый вход и федеративная идентификация

Единый вход (Single Sign-On, SSO) и федеративная идентификация (Federated Identity, FI) — это две связанные технологии, которые позволяют пользователям получать доступ к нескольким приложениям и сервисам с помощью единого набора учетных данных. SSO дает им возможность входить в несколько систем с помощью единого набора учетных данных, а FI позволяет организациям организовать обмен информацией об аутентификации и авторизации между различными системами и доменами. Эти технологии становятся все более популярными, поскольку упрощают процесс доступа к учетным записям пользователей и управления ими, а также помогают организациям повысить безопасность и соответствовать нормативным требованиям.

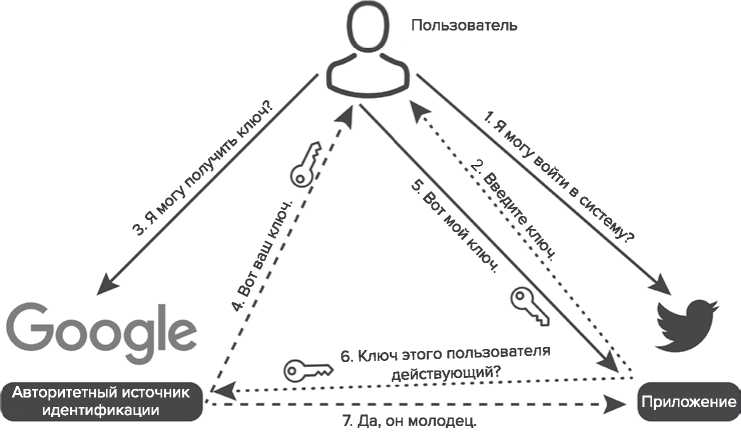

Федеративное управление идентификацией — это способ управления цифровыми идентификационными данными пользователей в различных системах, доменах и организациях. Оно позволяет получать доступ к нескольким системам с помощью единого набора учетных данных. Не требуется создавать отдельные учетные записи для каждой системы. Это не только упрощает работу пользователей, но и повышает безопасность за счет сокращения количества учетных данных, которые они должны помнить и которыми должны управлять.

Единый вход — это тип аутентификации, который позволяет пользователям входить в несколько систем с помощью единого набора учетных данных, таких как имя пользователя и пароль. SSO обычно реализуется с помощью централизованного сервера аутентификации, который управляет проверкой подлинности пользователей и выдает маркеры или файлы cookie, которые можно применять для доступа к другим системам.

Вместе SSO и Federated Identity могут помочь организациям повысить безопасность, увеличить производительность и снизить затраты на управление учетными записями пользователей. Они также позволяют организациям соответствовать нормативным требованиям, связанным с аутентификацией пользователей и контролем доступа.

Единый вход — это метод аутентификации, который позволяет пользователям получать доступ к нескольким приложениям и системам с помощью единого набора учетных данных. Это избавляет их от необходимости запоминать несколько имен пользователей и паролей, а также снижает риск нарушения безопасности, связанной с паролями. SSO обычно применяется в организациях с большим количеством различных приложений и систем, к которым должны иметь доступ сотрудники, клиенты или партнеры.

Федеративная идентификация — это метод связывания идентификационных данных в различных системах управления идентификацией. Он позволяет пользователю пройти аутентификацию в одной системе, а затем получить доступ к ресурсам в других системах, не выполняя вход повторно. Федеративная идентификация может задействоваться в сочетании с SSO для обеспечения бесперебойной и безопасной работы в различных системах.

Single Sign-On и Federated Identity — это механизмы аутентификации и авторизации, которые позволяют пользователям получать доступ к нескольким системам или приложениям с помощью единого набора учетных данных. Цели применения SSO и FI — упрощение процесса входа в систему и управления доступом к различным ресурсам, а также повышение безопасности.

Внедрение SSO и Federated Identity состоит из нескольких этапов.

1. Определите системы и приложения, которые необходимо интегрировать с SSO.

2. Выберите решение SSO, которое соответствует потребностям организации. Существует несколько решений SSO, таких как SAML, OAuth и OpenID Connect.

3. Настройте решение SSO для работы с идентифицированными системами и приложениями.

4. Протестируйте реализацию SSO, чтобы убедиться, что он работает так, как ожидается.

5. Разверните SSO для пользователей и обучите их применять его.

Важно иметь план решения любых вопросов или проблем, которые могут возникнуть в процессе внедрения решения SSO, и обеспечить его надлежащее обслуживание и обновление в течение длительного времени. Кроме того, следует рассмотреть возможность интеграции с многофакторной аутентификацией для обеспечения дополнительной безопасности.

Управление федеративной идентификацией является расширением SSO, оно предполагает обмен информацией об идентификации между различными организациями и доменами. Для реализации Federated Identity организациям необходимо установить доверительные отношения с другими сторонами с помощью протоколов безопасности, таких как SAML или Oauth.

Здесь тоже важно иметь план решения любых вопросов или проблем, которые могут возникнуть в ходе внедрения, и обеспечить надлежащее обслуживание и обновление решения Federated Identity с течением времени.

Управление единым входом и федеративной идентификацией в гибридной среде

Управление единым входом и федеративной идентификацией в гибридной среде может оказаться сложной задачей, поскольку требует координации и взаимодействия между несколькими системами и платформами. Гибридная среда относится к организации, которая использует комбинацию локальных и облачных систем и сервисов.

Реализация SSO и FI в гибридной среде требует глубокого понимания задействуемых систем и платформ, а также протоколов безопасности и аутентификации, необходимых для их подключения. Это подразумевает понимание различных механизмов аутентификации, поддерживаемых каждой системой, и протоколов, с помощью которых устанавливается доверие между ними.

Один из ключевых моментов при внедрении SSO и FI в гибридной среде — необходимость обеспечения бесперебойной и согласованной работы пользователей во всех системах и платформах. Это требует тщательного планирования и проектирования, чтобы они могли легко получить доступ к необходимым ресурсам, не вводя многократно учетные данные и не перемещаясь по нескольким страницам входа.

Еще один важный момент — необходимость обеспечения безопасности и целостности пользовательских данных независимо от того, где они хранятся или обрабатываются. Это требует внедрения соответствующих средств контроля безопасности и протоколов, таких как шифрование и механизмы безопасного контроля доступа, для защиты пользовательских данных от несанкционированного доступа или манипуляций.